26 ก.ย.56 เล่าสู่กันฟัง

หนึ่งในกิจกรรมของการทำงานกับเครื่องบริการ คือ Monitor

1. เข้าตรวจสอบ ติดตามเครื่องบริการเกี่ยวกับ SMTP

ว่าบริการถูกเรียกใช้ตามปกติหรือไม่

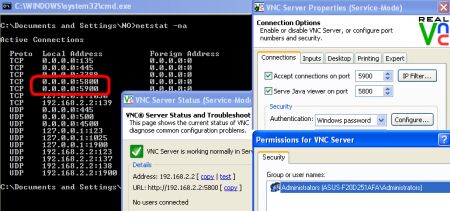

#netstat -na |grep 25 ก็พบว่า port นี้เปิดบริการอยู่

#netstat -na |grep LISTEN ก็พบว่าเปิดบริการอยู่

#cat /etc/redhat-release ดูรุ่นที่ใช้อยู่ พบว่าเก่าอยู่สักหน่อย ปัจจุบันสิบกว่าแล้ว

Fedora Core release 4 (Stentz)

#ps -aux|grep postfix พบว่า postfix เปิดบริการ smtp อยู่

#/etc/init.d/postfix status พบว่า running

#/etc/init.d/postfix stop เมื่อต้องการปิดบริการ

2. เหตุที่สนใจเรื่องนี้

เพราะเป็นการเฝ้าตรวจการทำงานของเครื่องบริการตามปกติ

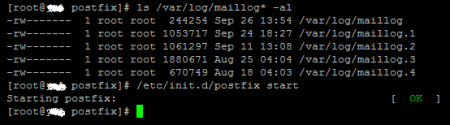

#ls /var/log/maillog* -al ดูปริมาณของแต่ละแฟ้ม

#tail /var/log/maillog –lines=300 ดูรายการ 300 บรรทัดล่างสุด

#cat /etc/postfix/main.cf |grep relayhost กำหนดไว้แล้ว

สรุปว่ามีการกำหนด relay ใน main.cf ซึ่งสัมพันธ์กับ maillog ที่บันทึกไว้

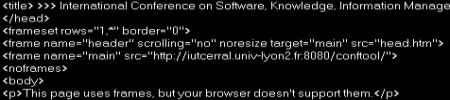

30 ก.ย.52 รับแจ้งจากอาจารย์อวุโสว่าพบปัญหาเข้าเว็บเพจที่ใช้ frame ในบางเว็บไซต์ไม่ได้ ทดลองติดตั้ง java runtime 6 ปัญหาก็ไม่หายไป เมื่อ view source แล้วพบ error message ว่า browser ไม่สนับสนุน ก็คิดว่า ต้องลง browser รุ่นใหม่ จึงจะใช้งานได้ ลองติดตั้ง ie8 ก็ยังเข้าไม่ได้ ..

30 ก.ย.52 รับแจ้งจากอาจารย์อวุโสว่าพบปัญหาเข้าเว็บเพจที่ใช้ frame ในบางเว็บไซต์ไม่ได้ ทดลองติดตั้ง java runtime 6 ปัญหาก็ไม่หายไป เมื่อ view source แล้วพบ error message ว่า browser ไม่สนับสนุน ก็คิดว่า ต้องลง browser รุ่นใหม่ จึงจะใช้งานได้ ลองติดตั้ง ie8 ก็ยังเข้าไม่ได้ ..